Сегодня в продолжение темы поисковых систем, хотелось бы остановиться на ещё одном видном представителе своего рода - поисковике Shodan. В сети его окрестили не иначе, как «Чёрный Google», а Евгений Касперский назвал самым страшным поисковиком в интернете. А всё потому, что при использовании его, людям даже не потребуются специальные знания и умения, чтобы доставить большие неприятности.

Принцип Shodan

Дело в том, что все привычные нам поисковые системы ищут и индексируют контент в сети, в то время, как shodan ищет устройства подключенные к интернету. Это могут быть, «умные» колонки, дворовые ворота (управляемые через интернет), роутеры, телефоны, принтеры, камеры безопасности, веб-камеры, системы «умный дом», вообщем всё что подключено к сети и имеет свой сетевой ip-адрес, индексируется и выдаётся по запросу любого пользователя. При сканировании устройств, shodan собирает всю доступную информацию о нём, это в частности порты устройства, геолокация, ОС, имя хоста, версия ПО и другие данные. На первый взгляд и страшного в этом ничего нет, но это только до того времени пока не найдётся устройство которое не защищено, либо плохо защищено, а устройств таких в сети великое множество.

Но Shodan не бесплатен. Вернее в бесплатной версии (только регистрация) доступны лишь две страницы адресов по запросу или 50 результатов поиска. Доступ к полной версии поиска доступен по подписке.

Фильтры для таргетированного поиска

Если интересует конкретный город, страна, провайдер, или ещё что-нибудь конкретное, можно использовать фильтры.

- country: страна, в формате RU, UK, US, RU например country:RU

- city: город, например: city:«Moscow» country:RU

- os: операционная система, например: microsoft-iis os:«windows 2003»

- port: порт в формате 21, 80, 443 и т.д. например: proftpd port:21

- org: организация, например org:"Rostelecom"

- geo: поиск по координатам, например geo:44.96,41.113

- hostname: позволяет искать с учетом домена, например: nginx hostname:.de

Некоторые интересные запросы для поиска в Shodan

Также как и метаданные устройств shodan легко находит устройства с дефолтными паролями.

В поисковую строку вводим

default+password и добавим port:80

Запрос вида:

admin admin даст примерно тот же результат.

Например, таким запросом можно найти устройства с настройками по умолчанию компании «Ростелеком» в Санкт-Петербурге:

default city:saint-petersburg org:"Rostelecom"

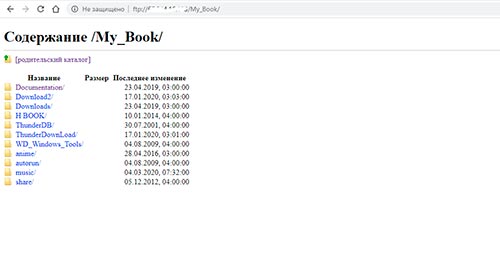

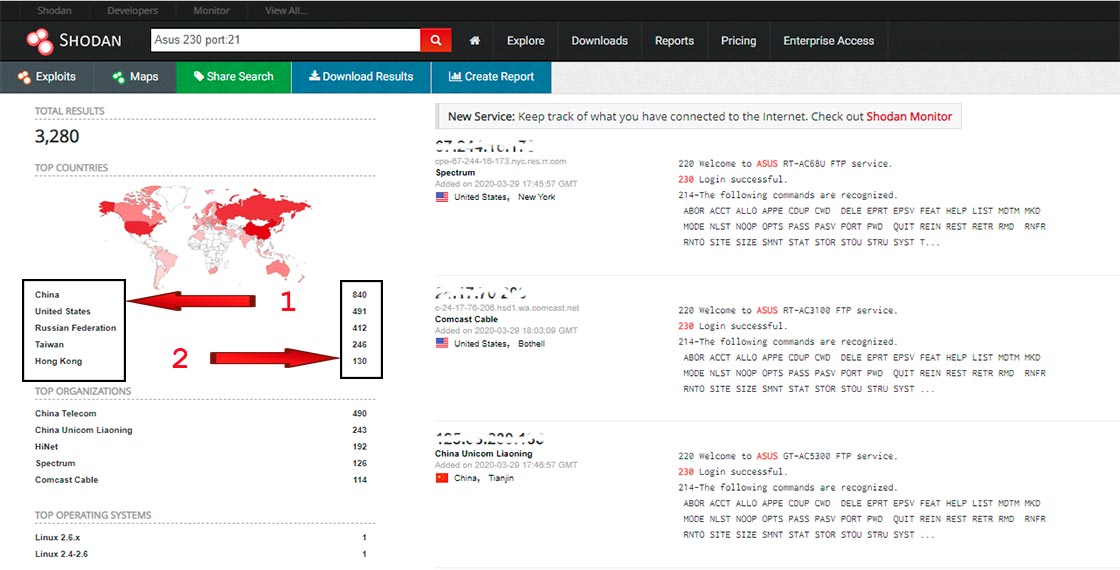

А вот некоторые устройства Asus дают доступ не только к настройкам устройства, но и к хранилищу компьютера через уязвимый FTP - сервер. Подобные устройства можно найти через запрос:

Asus 230 port:21

Эта уязвимость позволяет не только просматривать, но также и добавлять свои файлы, или удалять уже имеющиеся. Для удобства можно использовать FTP - клиент (ввести IP - адрес, в поле логин - anonymous, а поле пароль оставить пустым).

Эта уязвимость позволяет не только просматривать, но также и добавлять свои файлы, или удалять уже имеющиеся. Для удобства можно использовать FTP - клиент (ввести IP - адрес, в поле логин - anonymous, а поле пароль оставить пустым).

Если обратить внимание на экран с выдачей shodan, то справа от IP в заголовке баннера можно увидеть строки:

220 Welcome to ASUS RT-N18U FTP service .

Код 220 FTP - сервера указывает на то, что сервис готов для нового пользователя.

А также строку: 230 Login successful

А вот код 230 обозначает, что пользователь успешно авторизовался и доступ к устройству открыт.

Строку 230 Login successful можно также использовать, как отдельный запрос, и на него поисковик выдаст устройства с уже открытым доступом.

А вот следующий запрос может дать нам более интересные результаты:

Login successful WARNING

И пред нами предстанет список устройств c открытым доступом различных корпораций и правительственных организаций. Но прежде чем подключаться к таким устройствам и тем более предпринимать какие-либо действия в отношении оных, вспомните о том что по логам на сервере вас могут легко найти и закончится это для вас весьма плачевно.

Самые популярные запросы для Shodan собраны здесь же на отдельной странице.

Страница выдачи Shodan разделена на две части. В правой указываются непосредственно IP - адреса устройств и их header или баннер в котором и указана вся основная информация об устройстве. В левой же части показана статистика.

Столбик №1 содержит перечень государств в которых расположены уязвимые устройства.

Столбик №2 показывает количество найденных уязвимых устройств на территории каждого государства.

По такому же принципу ниже расположены списки организаций - поставщиков услуг (провайдеры) и используемые операционные сети.

Вывод

В конце статьи я хочу обратить Ваше внимание на то, что с той же лёгкостью с какой и Вы сегодня нашли уязвимые устройства, другие люди могут найти и Ваше. Поэтому всегда меняйте пароли выставленные по умолчанию на ВСЕХ Ваших сетевых устройствах. И рассуждения типа «Да кому я нужен» или «У меня ничего секретного на устройствах нет», могут привести Вас к большим неприятностям.

У Вас есть много устройств, а у тех в свою очередь есть уязвимости. И подключившись к ним злоумышленники могут не только следить за каждым Вашим шагом (в прямом смысле), но и транслировать это в сеть (ради смеха). А если у Вас в компьютере нет ничего компрометирующего, так оно может легко там появиться, а следом по анонимному доносу приедут люди в штатском и потом, как в том анекдоте, доказывай, что ты не верблюд. Поэтому не поленитесь и перепроверьте все ваши устройства на наличие дефолтных установок.

На этом сегодня всё. Всем удачи и будьте внимательны.