Большинству уверенных пользователей известны признаки заражения компьютера вирусом. Компьютер медленно работает, перестают открываться документы, сеть практически пропадает. Если все эти признаки налицо, то нужно немедленно начинать спасать свою машину и конечно информацию хранящуюся на ней.

Чаще всего заражения происходят, либо по вине пользователя, которого где-нибудь на форуме или в текстовом файле приложенному к программе предупредили о необходимости перед установкой отключить антивирус, либо (что уже серьёзней) данный вирус совсем свежий и пока отсутствует в антивирусных базах. Ведь время, когда вирусы писали ради развлечения прошло, теперь это неплохой (хоть и противозаконный) заработок для профессиональных программистов.

Перед массовой рассылкой, вирус конечно тестируются на актуальных версиях популярных антивирусов. Ведь риск того, что новый «зловред» будет обнаружен установленным на целевом компьютере или сервере антивирусом всё равно очень велик. Антивирусные программы, какими бы современными они ни были, все равно не дают 100% уверенности в том, что они полностью защищают нас. Ведь, как правило с момента первых заражений до начала обнаружения угрозы актуальными версиями антивирусов проходит около четырех часов, а в мировом масштабе, это очень много.

Итак, если вирус всё-таки попал в компьютер, как свести к минимуму ущерб от заражения:

1. Отключить ПК от локальной сети.

Для предотвращения воздействие на сетевые ресурсы и запретить доступ в Интернет для передачи данных или получения вирусом новых команд.

2. Отключить все внешние устройства.

Под видом «флешки» или принтера может скрываться средства управления компьютером.

3. Использовать «аварийную флэшку».

Воспользоваться набором программ для локализации и устранения вируса и последствий его «деятельности» на машине.

4. Провести расследование.

Выяснить каким образом в систему попал вирус.

Отключать от сети компьютер не стоит, так как нет никакой уверенности в том, что он опять загрузится и при запуске не запустится вирусная программа. Одна из основных задач увидеть заражённый ПК в момент активности вируса, а на запущенной системе в журналах Windows можно будет получить всю историю деятельности вредителя на зараженной системе. Это поможет понять масштаб заражения и список поврежденных элементов.

Теперь перейдём непосредственно к программам, которые помогут в обнаружении и устранении вредоносной программы.

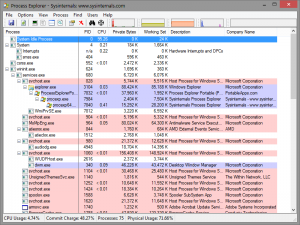

Диспетчер задач (Process Monitor)

Первым инструментом диагностики и выявления присутствия на ПК вируса может оказаться «родной» Диспетчер задач в Windows. Внимательный системный администратор с высокой долей вероятности сможет выявить отклонения в запущенных процессах. Тем более что такой инструмент  уже присутствует на любом Windows компьютере. Вирусы любят прятаться под видом системного файла svсhost.exe, запуская себя из другой папки, отличной от c:\windows\system32.

уже присутствует на любом Windows компьютере. Вирусы любят прятаться под видом системного файла svсhost.exe, запуская себя из другой папки, отличной от c:\windows\system32.

Чтобы видеть больше информации в окнах «Диспетчера процессов», необходимо добавить отображение дополнительных столбцов, в частности, «Путь к образу» и «Командная строка». В Windows 7 это делается через меню «Вид > Выбрать столбцы». В Windows 8, 10 – клик правой клавишей мыши на заголовке любого из уже отображаемых столбцов, и так же – «Выбрать столбцы». Подозрения должен вызвать:

Во - первых: файл запущенный из папки профиля пользователя.

Во - вторых: Исполняемый файл запущен не из Program Files или Program Files (x86).

В - третьих: Файл не имеет осмысленного названия.

В - четвёртых: Имеет подозрительно большой объем по используемой памяти.

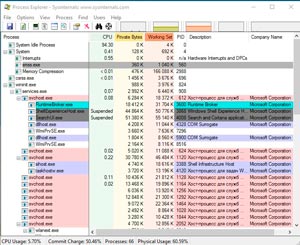

Process Explorer

Бесплатная утилита, входящая в состав пакета Sysinternals. Доступна для загрузки как здесь, так и с официального сайта Microsoft. Предоставляет более подробную информацию о запущенных процессах на ПК. Process Explorer сразу выводит информацию о том, откуда происходит автозапуск приложения (столбец Autostart Location) – реестр, либо папка автозагрузки, – не используя дополнительных утилит, можно отключить процесс запуска «вредителя» при запуске системы.

Ещё одна полезная функция данной утилиты, возможность в режиме реального времени

прямо из приложения проверить исполняемый файл, используя сервис VirusTotal.com. Результат проверки через несколько секунд виден в специальном столбце.

Для еще более детального анализа запущенных процессов на ПК и их деятельности можно воспользоваться утилитой Process Monitor (также входящего в вышеназванный пакет), которая является очень мощным инструментом, позволяющим в режиме реального времени отслеживать активности в файловой системе, реестре Windows, и получать детальную информацию о процессах и потоках.

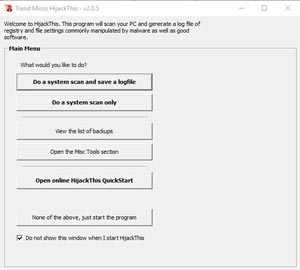

HijackThis

HijackThis – это бесплатная утилита от Trend Micro, для сканирования системы на предмет ее заражения. Кроме сканера, в него входят несколько дополнительных утилит для работы с реестром и запущенными процессами на компьютере, помогающих самостоятельно удалить вредоносные программы. Программа сканирует систему, определяя изменения в реестре, произведенные по сравнению с эталонной моделью ОС. Можно использовать возможность удалить из системы службу (кнопка «Delete an NT Service»), если написать ее короткое имя. Так же быстро можно просмотреть файл hosts (Open hosts file), куда любят вносить записи вирусы и нарушать работу компьютеров. Скачать её можно здесь или с sourceforge.net.

HijackThis – это бесплатная утилита от Trend Micro, для сканирования системы на предмет ее заражения. Кроме сканера, в него входят несколько дополнительных утилит для работы с реестром и запущенными процессами на компьютере, помогающих самостоятельно удалить вредоносные программы. Программа сканирует систему, определяя изменения в реестре, произведенные по сравнению с эталонной моделью ОС. Можно использовать возможность удалить из системы службу (кнопка «Delete an NT Service»), если написать ее короткое имя. Так же быстро можно просмотреть файл hosts (Open hosts file), куда любят вносить записи вирусы и нарушать работу компьютеров. Скачать её можно здесь или с sourceforge.net.

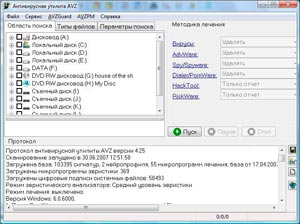

AVZ

AVZ - программа, помогающая находить нежелательное ПО на компьютере, является разработкой Олега Зайцева, c 2007 года сотрудника «Лаборатории Касперского». Утилита не требует установки и является – фактически исследователем системы, сравнивающим сигнатуры файлов с уже известными вирусами. Это набор инструментов, позволяющих получать и анализировать практически всю ключевую информацию о процессах, запущенных в системе и настройке ОС. Открытые порты, содержимое файла hosts, детальный менеджер автозагрузки и многое другое. Одна интересная особенность данного приложения – это наличие Менеджера планировщика заданий (Task Scheduler), который позволяет изучить приложения, которые могут запускаться по расписанию, а не всегда висеть в памяти компьютера. Также в настройках программы можно указать, что необходимо осуществлять удаление, что предполагает автоматическую зачистку критичных для работы системы следов вредоносной программы в реестре и INI-файлах. Так же AVZ находит спрятанные и замаскированные процессы, которые могут быть не видны в Диспетчере задач. Программа написана таким образом, что в ходе исследования автоматически отфильтровываются файлы, прошедшие проверку по базе безопасных самой утилиты AVZ и каталогу безопасности Microsoft. Также запущенные процессы и файлы можно прямо из приложения проверить в сервисе Kaspersky Application Advisor, помогающем получить информацию о пока вам не известных, но запущенных на ПК программах. Диспетчер процессов выделяет цветом процессы, которые не имеют цифровых подписей, и позволяет детально изучить используемые приложением динамические библиотеки.

Это набор инструментов, позволяющих получать и анализировать практически всю ключевую информацию о процессах, запущенных в системе и настройке ОС. Открытые порты, содержимое файла hosts, детальный менеджер автозагрузки и многое другое. Одна интересная особенность данного приложения – это наличие Менеджера планировщика заданий (Task Scheduler), который позволяет изучить приложения, которые могут запускаться по расписанию, а не всегда висеть в памяти компьютера. Также в настройках программы можно указать, что необходимо осуществлять удаление, что предполагает автоматическую зачистку критичных для работы системы следов вредоносной программы в реестре и INI-файлах. Так же AVZ находит спрятанные и замаскированные процессы, которые могут быть не видны в Диспетчере задач. Программа написана таким образом, что в ходе исследования автоматически отфильтровываются файлы, прошедшие проверку по базе безопасных самой утилиты AVZ и каталогу безопасности Microsoft. Также запущенные процессы и файлы можно прямо из приложения проверить в сервисе Kaspersky Application Advisor, помогающем получить информацию о пока вам не известных, но запущенных на ПК программах. Диспетчер процессов выделяет цветом процессы, которые не имеют цифровых подписей, и позволяет детально изучить используемые приложением динамические библиотеки.

Доступна для скачивания отсюда, либо с оф. сайта

В последнее время популярность среди вирусов стали набирать так называемые «шифровальщики». Это жаргонное название Trojan-Ransom, т. е. программы требующие выкуп. Они шифруют файлы находящиеся на компьютере, а затем требуют деньги за ключ для расшифровки. Распространяются в основном, через электронную почту с применением социальной инженерии. То есть вы получаете письмо с пометкой особой важности из надёжного источника (для этого нужно просто получить доступ к e-mail вашего знакомого или просто переписчика), написанное так, что не поверить ему практически невозможно. Поэтому будьте особо внимательны к своей почте, особенно к письмам с вложениями и текстовыми документами, содержащими макросы.

То есть вы получаете письмо с пометкой особой важности из надёжного источника (для этого нужно просто получить доступ к e-mail вашего знакомого или просто переписчика), написанное так, что не поверить ему практически невозможно. Поэтому будьте особо внимательны к своей почте, особенно к письмам с вложениями и текстовыми документами, содержащими макросы.